証券口座を持っている方でしたら、読んでおいたほうが良いと思ったので、ご紹介します。

相次ぐ証券口座乗っ取り 被害者のパソコン デジタルフォレンジック解析で分かったこと パスワードは限界? | NHK | WEB特集 | サイバー攻撃

記事内容

証券口座を乗っ取られ、株を勝手に売買される被害が急増している。

不正な取り引きによる売買はこの4か月で3000億円を超えた。

なぜ被害が拡大しているのか。

NHKは今回デジタル調査を行う会社と共同で、「デジタルフォレンジック」という技術を使って被害者のパソコンを解析。

そこから見えてきたのは、従来のパスワードだけでは、資産を守ることが難しくなってきている実態だった。

老後の資金2700万円が…

「証券会社から電話があって、『株を全部売却されましたか』と聞かれて、慌てて資産内容を見たら株式がゼロになっていました」

大阪に住む80代の男性は先月14日、ネット証券の口座を何者かに乗っ取られ、300回以上にわたって身に覚えのない株の売買を繰り返された。

大手企業の株を中心に3600万円余りの資産を保有していたが、わずか1日で870万円ほどになり、2700万円の損失が出ていたという。

何者かがIDとパスワードを盗み出して男性の口座に不正にログインし、勝手に株の売買をしていたとみられている。

被害者の男性

「なぜパスワードが盗まれて被害にあったのか分からず、困惑しました。老後の資金にしようと思って投資を始めて、何かあった時に売ろうと思っていた株でした。いまは絶望していて、どうすればいいか分かりません」

大阪に住む60代の女性もことし3月、同じようにネット証券の口座を乗っ取られる被害にあった。

NISAなどで保有していた日本企業の株が、わずか数分のうちにすべて売却されたあと、見知らぬ中国企業の株の売り買いを繰り返され、200万円余りの損失が出ていた。

ふだんから不審なメールやパスワードの管理には気をつけていて、なぜ被害にあったのか、心当たりはないと話した。

被害者の女性

「本当になぜ乗っ取られてしまったのか、分からないんです。いまは口座を凍結して売買できないようにしていますが、原因が分かるまでは怖くて使えないです」

被害者のパソコン 解析すると

なぜパスワードが流出し、証券口座は乗っ取られてしまったのか。

取材班は被害者の女性の了解を得て、取り引きに使用していたパソコンを解析することにした。

都内にある調査会社に協力を依頼し、「デジタルフォレンジック」と呼ばれる技術でパソコンのデータを確認していった。

最初に不正なログインが行われたのは3月7日の午前10時半ごろ。その周辺のデータ記録を中心に調べを進めると、この直前に証券会社になりすましたメールが届いていたことが分かった。

メールの着信は3月7日午前9時前。

本文には「2025年3月1日の取引約款改定に伴い、オンラインサービス約款が変更になります。サイト改善と利便性向上のため、お手数ですが、下記リンクよりご確認ください」などと書かれ、偽サイトへのリンクが記されていた。

さらにパソコンのデータを詳しく解析すると、女性がこのリンクをクリックして偽サイトにアクセスしていた記録が残っていた。

アクセスしていたのは、7日午前10時14分。そのおよそ15分後の午前10時半に不正アクセスが行われ、その3時間後の午後1時39分に不正な取り引きが始まっていた。

犯人は偽サイトでパスワードを盗んでから、わずか15分で口座を乗っ取り、不正な取り引きを始めたと考えられる。

偽サイトはすでに閉鎖されていたが、メールには証券会社の正規のサイトに遷移するリンクも掲載されるなど、巧妙な細工が施されていた。

データ解析会社「FRONTEO」古田誠さん

「いままで偽メールや偽サイトの日本語はたどたどしかったり、不自然みたいなことを言われてきたと思うが、生成AIなどを使うことで、海外からでも自然な文章を作ることがかなり容易になっています。メールのタイトルも特に怪しい点はなく、精巧に作られていたので、だまされてしまう可能性はあると思います」

解析結果を伝えると、被害者の女性は「偽サイトに誘導されて情報を入力していた可能性があるとは、思っていませんでした。ふだんから不審なメールには気をつけていたので、とてもショックです。証券会社の正規のメールに紛れて、通常のメールボックスに届いていたので、油断してクリックしてしまったのかもしれません」と話した。

詐欺メール 日本標的が急増

証券会社などになりすましたメールで、偽サイトに誘導する「フィッシング詐欺」は去年12月ごろから急増している。

セキュリティー会社によると、世界的にみても日本が集中的に狙われているという。

偽サイトは本物のロゴやデザインがそのまま流用されていて、見た目では見分けることはできない。

なりすまされる対象は証券会社に限らず、ネット銀行やカード会社、通販サイトや宅配会社などさまざまで、誘導された偽サイトで情報を入力してしまう被害は相次いでいる。

闇サイトでは、日本の利用者のIDとパスワードのリストだとする大量のデータの販売が確認されている。セキュリティー会社「マクニカ」によると、複数の証券会社の利用者のアカウントとみられるデータも延べ11万件余り見つかっているという。

闇サイトで取り引きされているパスワード

そのデータの中身を分析すると、フィッシングに加えて、別の方法でもパスワードが盗み取られている可能性があることも分かった。情報を盗み出すコンピューターウイルス「インフォスティーラー」による手口だという。

「インフォスティーラー」はサイトやメールなどを通じてパソコンにひそかにダウンロードされ、インターネット閲覧ソフトのブラウザーに保存したIDやパスワードなどの個人情報を抜き取る。

闇サイトで確認された11万件のアカウントのうちの3万件近くが、このウイルスによって盗み出されたものとみられるという。

セキュリティー会社「マクニカ」

瀬治山豊さん

「確認されたデータは本当に氷山の一角で、実際に奪われているデータははるかに多いと考えられる。インフォスティーラーについては情報を盗んだ後に証拠を隠滅するために、自分自身を削除したり、痕跡を消したりする機能があるものも存在していて、気づくことが非常に難しくなっている」

“株価つり上げ” いったい誰が

証券口座の乗っ取りを仕掛けているのはいったい誰なのか。

取材班では、被害者の60代の女性が勝手に購入されていた3社の中国企業の株の値動きと取り引き量を分析。

すると、いずれも数時間の極めて短い時間の間に価格が上昇し、すぐに下落していた。何者かが株価が上昇したタイミングで、すぐに株を大量に売却したことが伺えた。

証券会社では犯罪グループの目的は株価操縦で、もともと保有していた銘柄の株価をつり上げて、高値で売却して利益を得ているとみている。

株を購入されていた3つの中国企業に電話やメッセージで取材を行い、大量に株を売却した関係者が分からないかなど取材したが、企業からの回答は「無関係で分からない」「知らない」などで、手がかりは何も得られなかった。

中国企業からの返信

証券取引等監視委員会で相場操縦などの不正取り引きの調査を行っていた深沢篤嗣弁護士によると、今回の手口はこれまでに例がなく、従来の調査では犯罪グループの特定が難しい可能性があると指摘する。

深沢篤嗣 弁護士

「当局が取り引き記録を調べれば、これまでは口座の持ち主から誰が関与していたかが分かったが、不正に乗っ取った口座では無関係な被害者が取り引きしたことになってしまっている。株を売却して利益を得ている口座があったとしても、現金化に必要な預金口座とあわせて犯罪者本人のものである可能性は低く、不正に購入しているかもしれない。IPアドレスなどで実際に操作した人物をたどらなくてはならず、海外から操作していたとすると、日本だけでなく海外の当局との連携も重要になる」

さらに、新たな手口が出てきた背景には、国際的な金融犯罪対策の強化で、犯罪グループが証券口座を開設することが困難になっていることがあると話す。

深沢篤嗣 弁護士

「日本を含めて近年は国際的にマネーロンダリングへの規制が強化されていて、口座の開設や保有に反社会的な人物が関わっていないかを調査して、凍結や解約の対応を取っている。株価操縦をするような属性の人物が証券口座を持つこと自体が難しくなっていて、そのため他人の口座を乗っ取って使わざるを得なかったのではないか」

偽サイトには “中国語の痕跡”

犯罪グループの手がかりとなる痕跡はないのか。

セキュリティー会社が証券会社の偽サイトを分析すると、プログラムの一部に運送会社の偽サイトに使われていたことを示す文字列が確認された。同じ攻撃者が過去の偽サイトを転用している可能性があるという。

プログラムには「中国語」の表示も複数確認された。いずれも「送信ができない」や「ユーザー不在」といったエラーコードを示す内容だった。

セキュリティー会社「マクニカ」

掛谷勇治さん

「今回の株価操縦とみられる件との関連性は不明ですが、このフィッシングサイトのコードを作成した人は、こういった中国語を使うことに慣れている可能性はあるとみていいと思います」

さらに犯罪グループの実態に迫るため、AIを使ってダークウェブと呼ばれる闇サイトの調査を行っている韓国のセキュリティー会社を訪ねた。

この会社では、闇サイトで犯罪グループが使っている言葉をAIに学習させたツールを開発し、サイバー犯罪の動向を監視・分析している。

日本の証券会社の情報を調べてもらうと、瞬時に4つの会社の利用者の情報が販売されていることがリストアップされた。アカウント名から販売しているのは、同じ人物だと思われた。

その人物の特徴を調べてみると毎日夜10時から朝6時まで活動し、なぜか水曜日に活動が多くなっていた。

“犯罪グループ 分業化も”

こうした闇サイトでパスワードやIDの売買をするのはどんな人物なのか。

闇サイトの元管理者で、アメリカで逮捕され服役したあと、現在は専門家としてセキュリティー対策に取り組むベトナム人のゴー・ミン・ヒューさんに話を聞くことができた。

サイバー犯罪を行うグループは匿名性の高いテレグラムなどのSNSでつながって経済圏を作り上げ、▽フィッシング詐欺に必要なソフトを開発する人物、▽パスワードなど個人情報を売る人物、▽攻撃を仕掛ける人物などに分かれ、分業化されているという。

セキュリティー組織「Chong lua dao」

ゴー・ミン・ヒュー CEO

「テレグラムを通じて、さまざまな国のサイバー犯罪者が国境を越えてつながり、グループを作っています。攻撃者は稼いだ資産や身元を隠すさまざまな手段を持っていて、私たちより常に一歩先を進んでいます。それに1人が逮捕されたとしても、また別の攻撃者が出てきて、止まることはありません」

ゴーさんがSNSを分析したところ、中国語を話す人物による攻撃が増えていて、カンボジアやミャンマーなど東南アジアに潜伏して活動しているとみられるという。

さらに生成AIの登場で日本をとりまく環境が大きく変わってきていると指摘した。

「日本は言語の複雑さのおかげで守られていて、以前のフィッシング作成用のソフトでは独特の表現が再現できませんでした。それが生成AIの登場で状況が変わり、日本のセキュリティー意識の問題も相まって、標的になっています。私は日本語が分かりませんが、そんな私でもAIを使えば簡単に、完璧な日本語で偽のフィッシングサイトを作ることができます。日本は攻撃者にとって魅力的な市場で、金もうけはあまりにも簡単です」

証券各社の対応は

証券口座が乗っ取られる被害については、警察も不正アクセス禁止法違反の疑いがあるとみて情報収集を進めている。

金融庁によると、ことし1月から先月までの4か月間に確認された不正な取り引きの件数は合計3505件。株式などを勝手に売却された額は1612億円、買い付けられた金額は1437億円で、あわせて3000億円を超えている。

被害も大手10社すべてで確認されたほか、中堅の証券会社にも広がり始めている。

被害が確認された証券会社:

▽岩井コスモ証券▽SMBC日興証券▽SBI証券▽岡三証券▽GMOクリック証券▽大和証券▽野村証券▽松井証券▽マネックス証券▽みずほ証券▽三菱UFJeスマート証券▽三菱UFJモルガン・スタンレー証券▽楽天証券 (五十音順 5/19日時点)

証券各社はいずれも自社からの情報流出は確認されていないとした上で、フィッシング詐欺やコンピューターウイルスなどによってアカウント情報が盗み出されたとみて、利用者に注意を呼びかけている。

被害補償については当初、一部の社は約款で「責任を負わない」と定められていることなどを理由に慎重な立場を示していたが、被害の拡大を受けて、大手10社は今月、補償する方針を決めたことを明らかにした。どれだけ補償するかや補償する時期については一律の基準ではなく、証券会社が個別の事情に応じて検討していくとしている。

今後の対策については、各社とも「多要素認証」と呼ばれる仕組みの設定を順次必須化するなど、セキュリティーの強化を進めるとしている。

「多要素認証」は、従来のIDとパスワードに加えて、指紋や顔といった生体認証やアプリでの認証などを行う仕組みだ。パスワードだけではログインできなくなるため、大幅にセキュリティーが向上する。

ただ、多要素認証を導入しても、リアルタイムでフィッシング詐欺の指示にしたがって情報をすべて入力してしまうと、そのまま口座を乗っ取られる可能性はあるため、利用者は引き続き、詐欺メールに注意することが必要だ。

サイバーセキュリティーの専門家は一連の口座乗っ取り被害についての証券各社の対応について、次のように指摘する。

明治大学公共政策大学院 湯淺墾道 教授

「最初に被害が確認され始めた1月の時点でセキュリティーを強化しておけば被害拡大を防ぐことはできたのではないかと考える。証券取り引きは基本的には自分の口座で売買し、他人に送金することはないため、セキュリティーよりも取り引きを素早くすることが優先されていたことは否めないと思う」

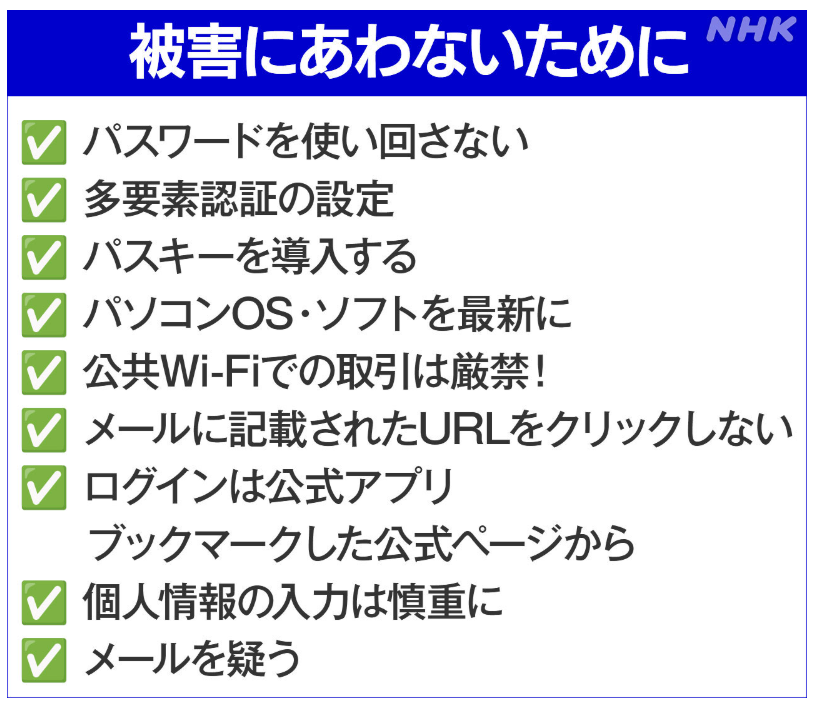

被害にあわないために

ではパスワード流出による被害にあわないために、私たちはどういったことに気をつければいいのか。

湯淺教授やセキュリティー機関などへの取材もとに、チェックリストにまとめた。

▽パスワードの見直し

パスワードはさまざまなサイトで同じパスワードを使い回さない。長く複雑にする。

▽認証の強化

金銭に関わるサイトでは、必ず多要素認証を設定する。メール確認や生体認証など、各社ごとに仕組みが異なるので公式ホームページを読んで早めに設定することが大切だ。

また、さらに一歩進んだ対策として、パスキーの導入も有効だ。パスワードの代わりに、利用者のスマートフォンの端末などに保存されている生体認証などを使う。自分の端末以外で認証することができないため、フィッシングで盗み取られることがない。大手IT事業者を中心に導入が広がり始めている。

▽個人情報入力は公式アプリから

突然、届いたメールのURLをクリックして、表示されたサイトでログインすることは厳禁だ。個人情報は、ブックマークした公式サイトやスマホの公式アプリを別に立ち上げて、そこから入力するようにしよう。

生成AI悪用も 対策強化を

パスワードを盗み出す手口は、今後ますます巧妙化していくことが予想されている。

ことし3月に見つかった大阪・関西万博のチケット販売サイトを装った偽サイトでは、生成AIを使用して作られた形跡が見つかった。

さらにディープフェイクと呼ばれるAI技術で、音声や顔を加工して本人になりすまし、情報をだまし取ろうとする手口も確認され始めている。セキュリティー会社のトレンドマイクロの担当者は「攻撃をより巧妙に、より効率化するためにAIを使っていくことは間違いない。AIによってフィッシングをはじめとしたサイバー犯罪もさらに加速化していくと見ている」と話す。

湯淺教授はパスワードだけでは、もはや守れなくなってきていることを認識することが重要だと指摘した。

明治大学公共政策大学院 湯淺墾道 教授

「パスワードだけで個人情報を守ることは難しい時代になっている。これまでは利便性を追求して、できるだけ手軽に認証できるようにしてきた。ただ今後は、AIによってさらに巧妙化、効率化されたサイバー攻撃が懸念される。すべての業界で一律に安全性を高めていくことは難しいが、生命や財産に関わる甚大な被害が発生するサービスから対策を強化していく必要がある。利用者も自分の資産や情報は自分で守るために意識を変えて、多要素認証などをきちんと設定していく必要がある。ほんの少しの手間が、資産や財産を守ることにつながると認識していくべきだ」

コメントを残す